Najrozsądniejszym działaniem jest zwyczajne ignorowanie niespodziewanych maili, jednak internetowi „włamywacze” doskonale wiedzą jak pogrywać na emocjach adresata.

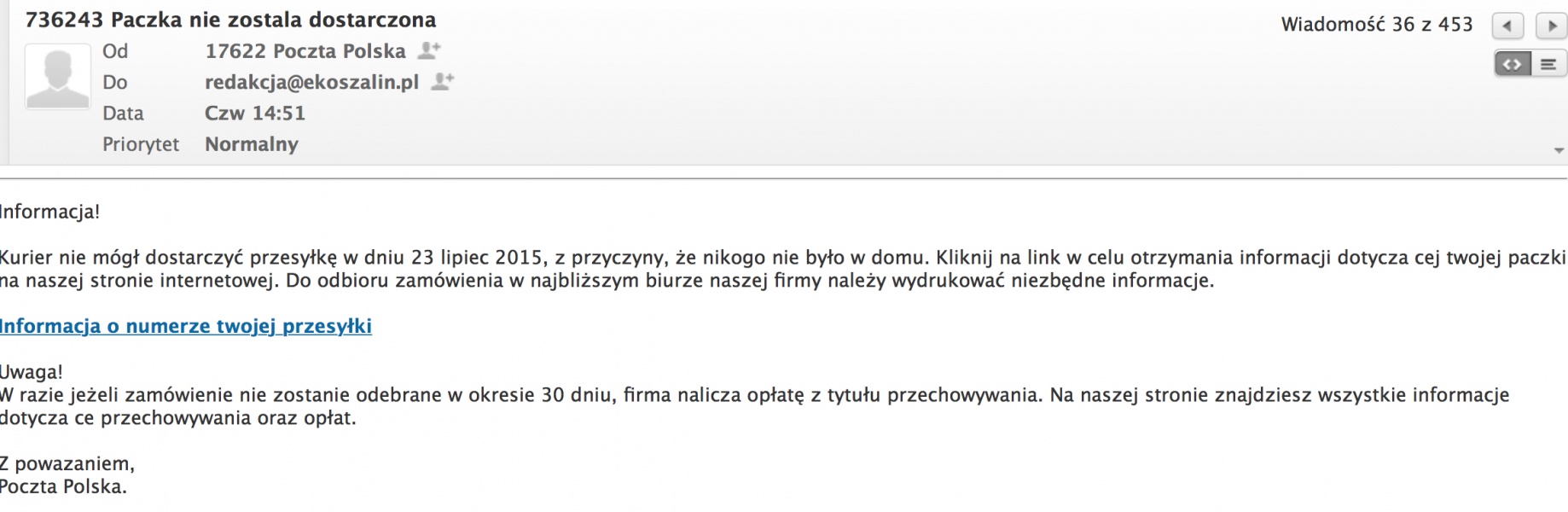

Nie dostarczono przesyłki Poczty Polskiej

Jeśli otrzymacie maila z informacją o nieodebranej przesyłce np. z Poczty Polskiej lub innych firm kurierskich - w żadnym wypadku nie klikajcie w załączony link.

Fałszywą wiadomość można rozpoznać po znamiennym komunikacie znajdującym się pod koniec wiadomości: „W razie jeżeli zmówienie nie zostanie odebrane w okresie 30 dni firma nalicza opłatę z tytułu przechowywania. Na naszej stronie znajdziesz wszystkie informacje dotyczące przechowywania oraz opłat.”

Te maile zawierają w linkach oprogramowanie typu ransomware czyli takie, które szyfruje pliki na dysku twardym ofiary i domaga się wpłaty za ich odszyfrowanie. Najbardziej znanym przypadkiem tego złośliwego programu jest CryptoLocker.

- Jest to dość popularny ostatnio atak przeprowadzany przez przestępców internetowych. Sam dostałem kilka takich wiadomości i znam osoby, które dały się na to złapać - mówi Łukasz Falkowicz informatyk. - Program, który czai się w załączniku, automatycznie zaczyna szyfrować dane użytkownika, przez co tracimy dostęp do swoich plików. Głównie skupia się na plikach typu JPG - zdjęcia, muzyka, wideo, dokumenty Microsoft Office, czyli na tych na których nam najbardziej zazwyczaj zależy. Przy próbie otwarcia takiego pliku zazwyczaj użytkownik dostaje informacje o tym, że plik został zablokowany i należy zapłacić za jego odblokowanie (odszyfrowanie). I tutaj na jaw wychodzi cały proceder.

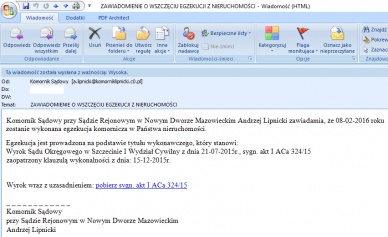

Egzekucyjne zajęcie konta bankowego

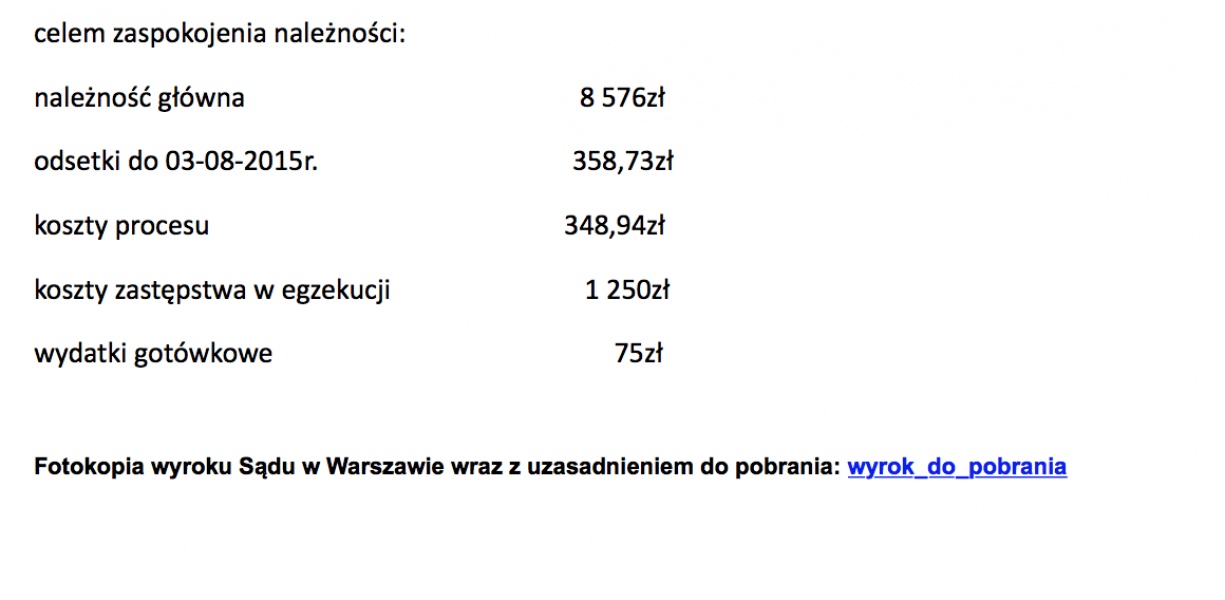

Innym zagrożeniem mailowym jest wiadomość o „zajęciu komorniczym” . Jest to ewidentne oszustwo, gdyż komornik nigdy nie wysyła tego typu korespondencji poprzez e-mail. Na ulicy Broniewskiego w Warszawie mieści się Kancelaria Komornicza dla Warszawy - Żoliborz, ale pod innym numerem. Natomiast Zdzisława Solecka nie jest komornikiem. Po kliknięciu w podany link odsyłający rzekomo do dokumentu z wyrokiem Sądu w Warszawie, pojawia się opcja pobrania pliku .exe, który najprawdopodobniej jest wirusem.

- Sytuacja podobna do tego przypadku z Pocztą Polską - mówi Falkowicz. - Zazwyczaj chodzi albo o wyłudzenie pieniędzy, albo dostęp do danych na komputerze. Nie wiadomo co gorsze. W przypadku, gdy w przeglądarce mamy zapamiętane hasła do konta pocztowego, ktoś może zacząć podszywać się pod nas, korzystając z naszej poczty. Przez to może dokonywać dalszych ataków np. na naszych znajomych których mamy w kontaktach.

Jak się bronić?

Zanim podejmiemy jakiekolwiek kroki warto posłuchać rady fachowca. - Są to ataki typu phishing. Jeśli nie spodziewamy się jakiegoś maila z konkretnym załącznikiem NIE OTWIERAJMY go! - radzi informatyk.- Nie chodzi tu tylko o pliki typu *.exe które jawnie wskazują na jakiś program (dla systemu Windows) i mogą bardzo szybko dokonać spustoszenia w naszym komputerze. Tak naprawdę każdy plik może stanowić zagrożenie.

- Drugą sprawą jest sprawdzenie nadawcy wiadomości - kontynuuje Falkowicz. - Jeśli mamy wątpliwości sprawdźmy dokładny adres nadawcy. Warto zajrzeć do nagłówka wiadomości (prawie każdy pogram na to pozwala), nie należy polegać na nazwie wyświetlanej przez programy, gdyż przestępcy często mogą wstawiać dowolne. Maile takie często mają też niegramatyczną składnię - świadczy to o tym, że rozsyłają je automaty od razu tłumaczące je na konkretny język odbiorcy. Zwróćmy też uwagę na linki w takim mailu. Prawie nigdy nie kierują na stronę pod którą się podszywają. Należy bardzo uważnie zwracać uwagę na adresy, bo przestępcy liczą na naszą nieuwagę i np. mogą linkować na http://poczta-polska.com/ gdy prawdziwa strona to: http://poczta-polska.pl/ albo ciężkie do zauważenia literówki typu http://poczta-po1ska.pl (jedynka zamiast literki).

Żeby ustrzec się przed niebezpieczeństwem utraty danych, czy wymuszeniem opłaty Falkowicz zaleca zakup dobrego antywirusa i omijać niebezpieczne strony np. z torrentami. Podzielił się z nami jak można uratować komputer, kiedy już został zaatakowany. - Gdy tylko zauważymy że coś się dzieje, np. po uruchomieniu załącznika warto czym prędzej wyłączyć komputer - przy prostych atakach zablokuje to działanie szkodliwego programu do czasu kolejnego uruchomienia - wyjaśnia. - Co ważne nie uruchamiajmy takiego komputera od razu ponownie. Można np. wymontować z niego dysk i zbadać go programem antywirusowym lub zrobić kopie jeszcze działających plików. Trzeba to jednak robić uważni, by nie zainfekować kolejnego komputera. Gdy już przytrafi nam się taka sytuacja najlepiej udać się do specjalisty - kwituje.

Pamiętajmy, że profilaktyka jest zawsze lepsza od naprawiania szkód. Jest to także dużo tańsze, gdyż za usługę odzyskania danych trzeba słono zapłacić.